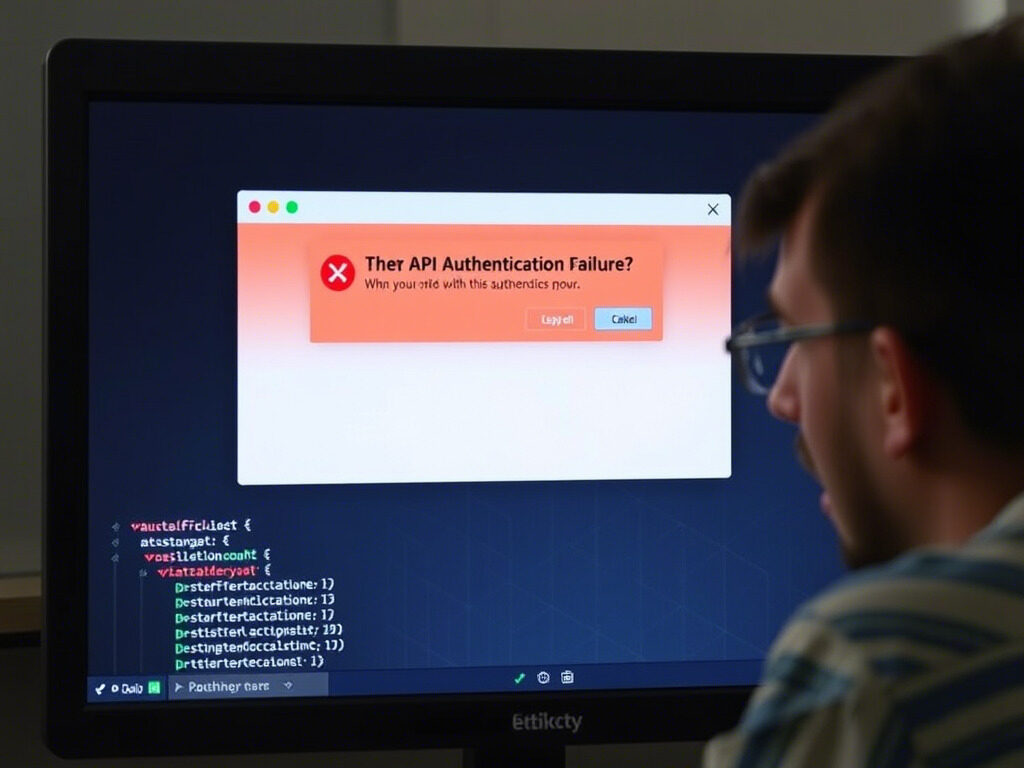

Die API-Authentifizierung ist unerlässlich, um den Zugriff auf Dienste zu sichern, unbefugten Zugriff zu verhindern und die Datenintegrität zu gewährleisten. Ein Fehler bei der API-Authentifizierung kann jedoch zu unterbrochenen Integrationen, verweigerten Anfragen und Sicherheitsrisiken führen.

Egal, ob es sich um ungültige Token, OAuth-Fehlkonfigurationen oder abgelaufene Anmeldedaten handelt, die Lösung von Authentifizierungsproblemen ist entscheidend für die Wiederherstellung eines sicheren API-Zugangs.

In diesem Leitfaden führen wir Sie Schritt für Schritt durch Techniken zur Fehlerbehebung, um Fehler bei der API-Authentifizierung zu diagnostizieren und zu beheben und eine nahtlose und sichere Kommunikation zwischen Anwendungen zu gewährleisten.

🔍 Was sind die Ursachen für eine fehlgeschlagene API-Authentifizierung?

Mehrere Faktoren können zu Problemen bei der API-Authentifizierung führen, darunter:

✔ Ungültige API-Schlüssel oder Token – Abgelaufene, widerrufene oder falsch formatierte Authentifizierungstoken.

✔ OAuth-Fehlkonfigurationen – Fehler beim Token-Austausch, in den Bereichen oder bei den Grant-Typen.

✔ Falsche Anfrage-Header – Fehlende oder falsch strukturierte Authentifizierungs-Header.

✔ Abgelaufene oder nicht autorisierte Berechtigungen – Benutzerberechtigungen, die nicht den API-Zugriffsrichtlinien entsprechen.

✔ Ratenbegrenzung und Drosselung – Überschreiten von API-Anfragequoten, was zu einer vorübergehenden Verweigerung der Authentifizierung führt.

✔ CORS- oder herkunftsübergreifende Richtlinienprobleme – API lehnt Anfragen von nicht autorisierten Herkünften ab.

Die Identifizierung der Grundursache ist der Schlüssel zur Wiederherstellung einer sicheren API-Authentifizierung.

📌 Schritt-für-Schritt-Anleitung zur Behebung eines API-Authentifizierungsfehlers

Schritt 1: Überprüfen von API-Schlüsseln und Authentifizierungs-Tokens

Wenn die API-Authentifizierung fehlschlägt, prüfen Sie zunächst die Gültigkeit der API-Schlüssel oder Token.

🔹Testen Sie die Authentifizierung mit curl:

bash

KopierenBearbeiten

curl -H “Authorization: Bearer <your_token>” https://api.example.com/data

🔹 Überprüfen Sie die API-Schlüssel-Berechtigungen in den API-Gateway-Einstellungen.

🔹 Wenn Sie OAuth verwenden, überprüfen Sie den Ablauf des Tokens:

bash

CopyEdit

curl -H “Authorization: Bearer <your_token>” https://api.example.com/oauth/check_token

✅ Maßnahme: Wenn der API-Schlüssel oder das Token abgelaufen ist, regenerieren Sie einen neuen Schlüssel oder fordern Sie ein neues Token an.

Schritt 2: Debuggen von OAuth-Authentifizierungsproblemen

Wenn Sie OAuth (2.0, OpenID Connect) verwenden, überprüfen Sie die Token-Verarbeitung und die Gewährungstypen.

🔹Überprüfen Sie das Format der OAuth-Token-Anforderung:

bash

KopierenBearbeiten

curl -X POST -d “grant_type=client_credentials&client_id=your_client&client_secret=your_secret” https://api.example.com/oauth/token

🔹 Stellen Sie sicher, dass korrekte Umleitungs-URIs und Bereiche konfiguriert sind.

🔹 Aktualisieren Sie abgelaufene OAuth-Tokens:

bash

KopierenBearbeiten

curl -X POST -d “grant_type=refresh_token&refresh_token=your_refresh_token” https://api.example.com/oauth/token

✅ Maßnahme: Wenn die OAuth-Authentifizierung fehlschlägt, stellen Sie sicher, dass der richtige Grant-Typ, der richtige Geltungsbereich und der richtige Token-Austauschfluss gewählt wurden.

Schritt 3: Fehlerhafte Authentifizierungs-Header korrigieren

Wenn die API einen nicht autorisierten Fehler (401, 403) zurückgibt, sind die Header der Anfrage möglicherweise falsch.

🔹Achten Sie auf das richtige Header-Format:

http

CopyEdit

Authorization: Bearer <your_token>

🔹 Wenn Sie Basic Authentication verwenden, verschlüsseln Sie die Anmeldedaten richtig:

bash

CopyEdit

echo -n “username:password” | base64

🔹 Wenn Sie Basic Authentication verwenden, verschlüsseln Sie die Anmeldedaten korrekt:

bash

KopierenBearbeiten

✅ Maßnahme: Korrigieren Sie die Authentifizierungs-Header so, dass sie dem erwarteten Format der API entsprechen.

Schritt 4: Prüfen Sie API-Ratenbegrenzungen und IP-Beschränkungen

Wenn ein API-Schlüssel die Ratengrenzen überschreitet, kann die Authentifizierung vorübergehend blockiert werden.

🔹Prüfung auf Ratenbegrenzungs-Header in der API-Antwort:

http

KopierenBearbeiten

X-RateLimit-Limit: 1000

X-RateLimit-Remaining: 0

X-RateLimit-Reset: 1632741220

🔹API-Quoten in API Gateway anpassen:

bash

KopierenBearbeiten

aws apigateway update-usage-plan –usage-plan-id <id> –patch-operations op=replace,path=/throttlingRateLimit,value=2000

✅ Maßnahme: Wenn die Authentifizierung aufgrund von Ratenbeschränkungen fehlschlägt, verringern Sie die Anfragehäufigkeit oder fordern Sie eine höhere Quote an.

Schritt 5: Überprüfen der Benutzerrollen und Zugriffsberechtigungen

Wenn die Authentifizierung erfolgreich ist, aber Anfragen wegen der Autorisierung fehlschlagen, überprüfen Sie die Benutzerrollen.

🔹Überprüfen Sie die Benutzerrollen in den API-Richtlinieneinstellungen:

bash

KopierenBearbeiten

aws iam list-policies

🔹Stellen Sie sicher, dass der API-Benutzer über die richtigen Berechtigungen verfügt:

json

CopyEdit

{

„Wirkung”: „Zulassen“,

„Aktion”: „execute-api:Invoke“,

„Resource”: „arn:aws:execute-api:us-east-1:123456789012:api-id/stage-name/GET/resource-path“

}

✅ Maßnahme: Weisen Sie die richtigen IAM-Rollen oder API-Berechtigungen zu, um Authentifizierungsfehler zu vermeiden.

Schritt 6: CORS- und Cross-Origin-Probleme beheben

Wenn eine API Anfragen von Frontend-Anwendungen ablehnt, kann dies an CORS-Einschränkungen liegen.

🔹Prüfen Sie die API CORS-Einstellungen:

json

KopierenBearbeiten

{

“Access-Control-Allow-Origin”: “*”,

“Access-Control-Allow-Methods”: “GET, POST, PUT, DELETE”

}

🔹API-Gateway CORS-Header ändern:

bash

KopierenBearbeiten

aws apigateway put-integration-response –rest-api-id <id> –resource-id <resource_id> –http-method GET –status-code 200 –response-parameters “method.response.header.Access-Control-Allow-Origin=’*'”

✅ Aktion: Wenn die Authentifizierung aufgrund von CORS-Richtlinien blockiert ist, aktualisieren Sie die zulässigen Ursprünge und Methoden der API.

🛡 suitable Practices zur Vermeidung von API-Authentifizierungsfehlern

✔ Verwenden Sie sichere Authentifizierungsmethoden – Ziehen Sie OAuth 2.0, OpenID Connect und JWT der einfachen Authentifizierung vor.

✔ Regelmäßige Rotation der API-Schlüssel – Vermeiden Sie Sicherheitsrisiken, indem Sie die Token regelmäßig aktualisieren.

✔ Implementieren Sie Ratenbegrenzungen und Anforderungsdrosselung – Vermeiden Sie API-Missbrauch und unnötige Belastung.

✔ Sichere Token-Speicherung – Speichern Sie Token sicher mit Tresordiensten oder Umgebungsvariablen.

✔ Aktivieren Sie API-Protokollierung und -Überwachung – Verfolgen Sie Authentifizierungsfehler mit AWS CloudWatch, Prometheus oder Datadog.

🔹 Holen Sie sich kompetente IT-Unterstützung für sichere API-Authentifizierung

Eine fehlgeschlagene API-Authentifizierung kann zu Serviceunterbrechungen, Sicherheitsschwachstellen und fehlgeschlagenen Integrationen führen. Wir von TechNow bieten den geeigneten IT-Support in Deutschland und sind auf API-Sicherheit, Authentifizierungsmanagement und Zugangskontrolllösungen spezialisiert.